2023 թվականին ֆիշինգը հասկանալու վերջնական ուղեցույց

Այսպիսով, ինչ է Իբրեւագրոհ?

Ֆիշինգը սոցիալական ինժեներիայի ձև է, որը խաբում է մարդկանց բացահայտելու իրենց գաղտնաբառերը կամ արժեքավոր գաղտնաբառերը տեղեկություն. Ֆիշինգի հարձակումները կարող են լինել էլ. նամակների, տեքստային հաղորդագրությունների և հեռախոսազանգերի տեսքով:

Սովորաբար, այս հարձակումները ներկայացնում են որպես հանրաճանաչ ծառայություններ և ընկերություններ, որոնք մարդիկ հեշտությամբ ճանաչում են:

Երբ օգտատերերը կտտացնում են ֆիշինգի հղումը նամակի հիմնական հատվածում, նրանք ուղարկվում են իրենց վստահելի կայքի նմանօրինակ տարբերակ: Նրանցից պահանջում են իրենց մուտքի հավատարմագրերը ֆիշինգի խարդախության այս պահին: Երբ նրանք մուտքագրեն իրենց տվյալները կեղծ կայքում, հարձակվողն ունի այն, ինչ անհրաժեշտ է իրենց իրական հաշիվ մուտք գործելու համար:

Ֆիշինգի հարձակումները կարող են հանգեցնել անձնական տվյալների, ֆինանսական տեղեկատվության կամ առողջության մասին տվյալների գողացման: Երբ հարձակվողը մուտք է ստանում մեկ հաշիվ, նրանք կամ վաճառում են մուտքը դեպի հաշիվ, կամ օգտագործում են այդ տեղեկատվությունը զոհի այլ հաշիվները կոտրելու համար:

Հաշիվը վաճառվելուց հետո, ինչ-որ մեկը, ով գիտի, թե ինչպես շահույթ ստանալ հաշվից, կգնի հաշվի հավատարմագրերը մութ ցանցից և կօգտագործի գողացված տվյալները:

Ահա պատկերացում, որը կօգնի ձեզ հասկանալ ֆիշինգի հարձակման քայլերը.

Ֆիշինգի հարձակումները լինում են տարբեր ձևերով: Ֆիշինգը կարող է աշխատել հեռախոսազանգից, տեքստային հաղորդագրությունից, էլ.փոստից կամ սոցիալական մեդիայի հաղորդագրությունից:

Ընդհանուր ֆիշինգ նամակները ֆիշինգային հարձակման ամենատարածված տեսակն են: Նման հարձակումները սովորական են, քանի որ դրանք նվազագույն ջանքեր են պահանջում:

Հաքերները վերցնում են Paypal-ի կամ սոցիալական ցանցերի հաշիվների հետ կապված էլփոստի հասցեների ցանկը և ուղարկում են էլփոստի զանգվածային պայթյուն պոտենցիալ զոհերին.

Երբ տուժողը կտտացնում է էլփոստի հղումը, այն հաճախ նրան տանում է հանրաճանաչ կայքի կեղծ տարբերակ և խնդրում է մուտք գործել իր հաշվի տեղեկություններով: Հենց որ նրանք ներկայացնեն իրենց հաշվի տվյալները, հաքերն ունի այն, ինչ անհրաժեշտ է իրենց հաշիվ մուտք գործելու համար:

Ինչ-որ իմաստով, ֆիշինգի այս տեսակը նման է ցանցը ձկների դպրոց նետելուն. մինչդեռ ֆիշինգի այլ ձևերը ավելի նպատակային ջանքեր են:

Նիզակի ֆիշինգն այն է, երբ հարձակվողը թիրախավորում է կոնկրետ անձի այլ ոչ թե ընդհանուր նամակ ուղարկելու մի խումբ մարդկանց:

Նիզակային ֆիշինգի հարձակումները փորձում են հատուկ հասցեագրել թիրախին և քողարկվել որպես մարդ, ում կարող է ծանոթ լինել զոհը:

Այս հարձակումները ավելի հեշտ են խաբեբաների համար, եթե դուք ունեք անձնապես ճանաչելի տեղեկատվություն ինտերնետում: Հարձակվողը կարող է ուսումնասիրել ձեզ և ձեր ցանցը՝ համապատասխան և համոզիչ հաղորդագրություն ստեղծելու համար:

Անհատականացման մեծ քանակի պատճառով նիզակային ֆիշինգի հարձակումները շատ ավելի դժվար է բացահայտել, համեմատած սովորական ֆիշինգի հարձակումների հետ:

Նրանք նաև ավելի քիչ են տարածված, քանի որ հանցագործներից ավելի շատ ժամանակ են պահանջվում նրանց հաջողությամբ դուրս բերելու համար:

Հարց. Ո՞րն է նիզակային էլփոստի հաջողության մակարդակը:

Պատասխան. Սփարֆիշինգ նամակներն ունեն էլփոստի բացման միջին տոկոսադրույք 70% և 50% հասցեատերերից սեղմեք էլփոստի հղումը:

Համեմատած նիզակային ֆիշինգի հարձակումների հետ, կետերի հարձակումները կտրուկ ավելի նպատակային են:

Կետային հարձակումները հետապնդում են կազմակերպությունում գտնվող անհատներին, ինչպիսիք են ընկերության գլխավոր գործադիր տնօրենը կամ գլխավոր ֆինանսական տնօրենը:

Կետային հարձակումների ամենատարածված նպատակներից մեկը զոհին մանիպուլացնելն է՝ հարձակվողին մեծ գումարներ փոխանցելը:

Ինչպես սովորական ֆիշինգին, քանի որ հարձակումը էլեկտրոնային փոստի տեսքով է, կետորսությունը կարող է օգտագործել ընկերության լոգոները և նմանատիպ հասցեները՝ քողարկվելու համար:

Որոշ դեպքերում հարձակվողը կներկայացնի գործադիր տնօրենին և օգտագործեք այդ անձը մեկ այլ աշխատակցին համոզելու համար բացահայտելու ֆինանսական տվյալները կամ գումար փոխանցելու հարձակվողների հաշվին:

Քանի որ աշխատակիցները ավելի քիչ հավանական է, որ մերժեն ավելի բարձր մակարդակի որևէ մեկի խնդրանքը, այս հարձակումները շատ ավելի խորամանկ են:

Հարձակվողները հաճախ ավելի շատ ժամանակ են ծախսում կետերի հարձակման վրա, քանի որ նրանք ավելի լավ են վճարում:

«Կետերի որս» անվանումը վերաբերում է այն փաստին, որ թիրախներն ունեն ավելի շատ ֆինանսական ուժ (գործադիր տնօրեն):

Ձկնորսական ֆիշինգը համեմատաբար նոր տեսակի ֆիշինգ հարձակման և գոյություն ունի սոցիալական ցանցերում:

Նրանք չեն հետևում ֆիշինգի հարձակումների էլփոստի ավանդական ձևաչափին:

Փոխարենը, նրանք քողարկվում են որպես ընկերությունների հաճախորդների սպասարկման ներկայացուցիչներ և խաբում մարդկանց՝ ուղղակի հաղորդագրությունների միջոցով նրանց տեղեկատվություն ուղարկելու համար:

Ընդհանուր խարդախությունը մարդկանց ուղարկելն է կեղծ հաճախորդների աջակցության կայք, որը կներբեռնի չարամիտ ծրագրեր կամ այլ կերպ ասած ransomware տուժողի սարքի վրա:

Վիշինգի հարձակումն այն է, երբ խաբեբայը կանչում է ձեզ փորձել ձեզանից անձնական տեղեկություններ հավաքել:

Խաբեբաները սովորաբար ձևացնում են որպես հեղինակավոր բիզնես կամ կազմակերպություն, ինչպիսիք են Microsoft-ը, IRS-ը կամ նույնիսկ ձեր բանկը:

Նրանք օգտագործում են վախի մարտավարություն, որպեսզի ձեզ ստիպեն բացահայտել հաշվի կարևոր տվյալները:

Սա նրանց թույլ է տալիս ուղղակիորեն կամ անուղղակիորեն մուտք գործել ձեր կարևոր հաշիվներ:

Վիշինգի հարձակումները բարդ են:

Հարձակվողները հեշտությամբ կարող են անձնավորել մարդկանց, ում վստահում եք:

Դիտեք Hailbytes-ի հիմնադիր Դեյվիդ Մաքհեյլին, թե ինչպես է ռոբոտազանգերը կվերանան ապագա տեխնոլոգիայի շնորհիվ:

Ֆիշինգի հարձակումների մեծ մասը տեղի է ունենում էլ. փոստի միջոցով, սակայն կան դրանց օրինականությունը բացահայտելու ուղիներ:

Երբ բացում եք էլ ստուգեք, թե արդյոք այն հանրային էլփոստի տիրույթից է, թե ոչ (այսինքն. @gmail.com):

Եթե դա հանրային էլփոստի տիրույթից է, ամենայն հավանականությամբ, դա ֆիշինգային հարձակում է, քանի որ կազմակերպությունները չեն օգտագործում հանրային տիրույթներ:

Ավելի շուտ, նրանց տիրույթները եզակի կլինեն իրենց բիզնեսի համար (այսինքն՝ Google-ի էլփոստի տիրույթն է՝ @google.com):

Այնուամենայնիվ, կան ավելի բարդ ֆիշինգ հարձակումներ, որոնք օգտագործում են եզակի տիրույթ:

Օգտակար է ձեռնարկության արագ որոնում կատարել և ստուգել դրա օրինականությունը:

Ֆիշինգի հարձակումները միշտ փորձում են ընկերանալ ձեզ հաճելի ողջույնի կամ կարեկցանքի միջոցով:

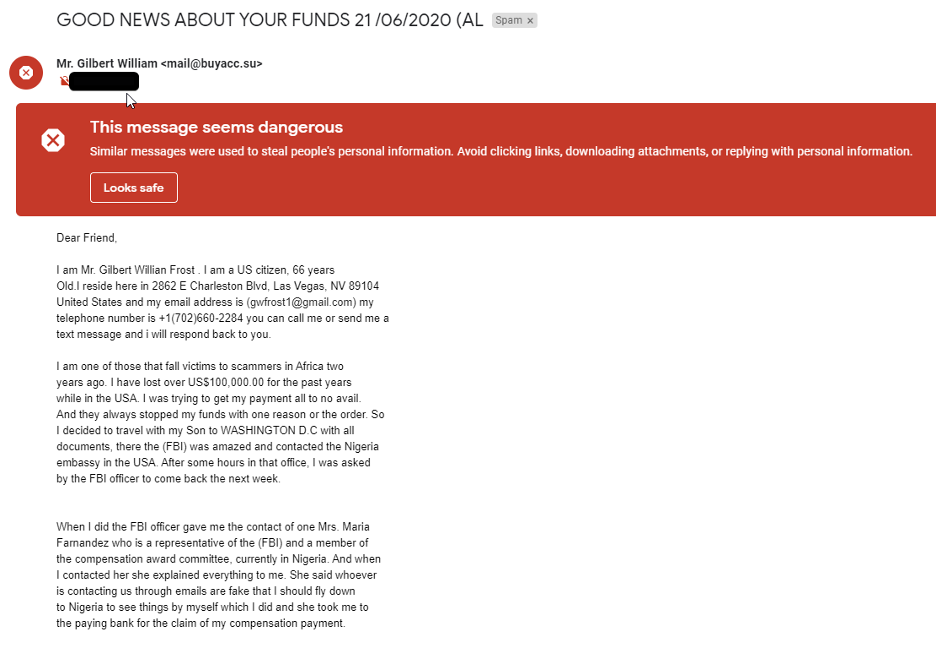

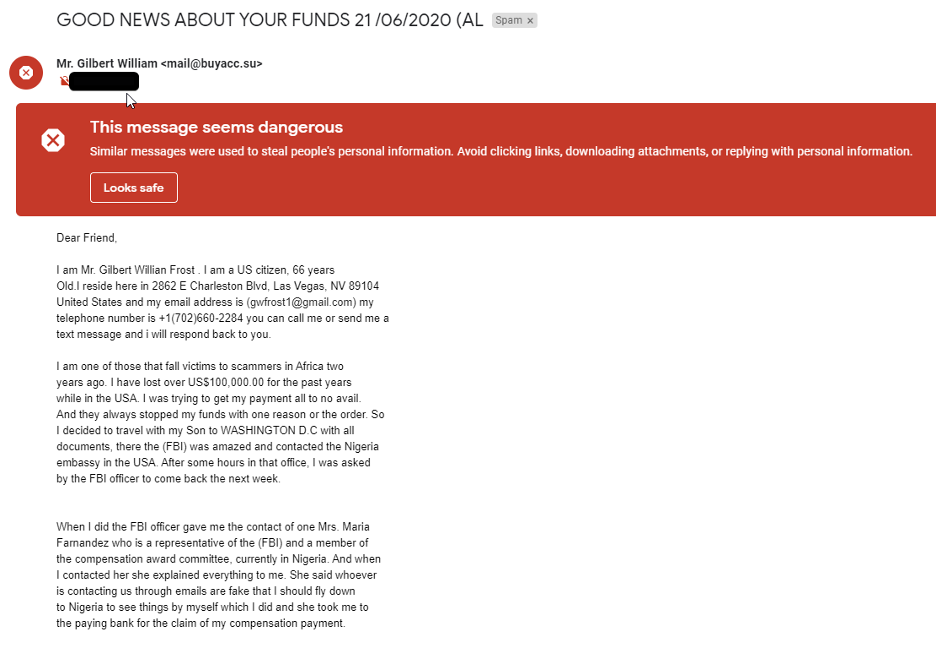

Օրինակ, ոչ շատ վաղուց իմ սպամի մեջ ես գտա «Հարգելի ընկեր» ողջույնով ֆիշինգ նամակ:

Ես արդեն գիտեի, որ սա ֆիշինգային նամակ էր, քանի որ վերնագրի տողում գրված էր՝ «ԼԱՎ ԼՈՒՐ ՁԵՐ ՖՈՆԴԵՐԻ ՄԱՍԻՆ 21/06/2020»:

Այդ տեսակի ողջույնները տեսնելը պետք է լինի ակնթարթային կարմիր դրոշակ, եթե դուք երբեք չեք շփվել այդ կոնտակտի հետ:

Ֆիշինգ էլփոստի բովանդակությունը շատ կարևոր է, և դուք կտեսնեք մի քանի տարբերակիչ հատկանիշներ, որոնք կազմում են ամենաշատը:

Եթե բովանդակությունը անհեթեթ է թվում, ապա, ամենայն հավանականությամբ, դա խաբեություն է:

Օրինակ, եթե թեմայի տողում ասվում է. «Դուք շահել եք վիճակախաղի $1000000» և չեք հիշում, որ մասնակցել եք, ապա դա կարմիր դրոշ է:

Երբ բովանդակությունը ստեղծում է հրատապության զգացում, ինչպիսին է «դա կախված է ձեզանից», և դա հանգեցնում է կասկածելի հղումի վրա սեղմելուն, ապա դա, ամենայն հավանականությամբ, խաբեություն է:

Ֆիշինգի նամակներում միշտ կա կասկածելի հղում կամ ֆայլ կցված:

Հղումը վիրուսի առկայության մասին ստուգելու լավ միջոց է VirusTotal-ը, որը ստուգում է ֆայլերը կամ հղումները չարամիտ ծրագրերի համար:

Ֆիշինգ էլփոստի օրինակ.

Օրինակում Google-ը նշում է, որ նամակը կարող է պոտենցիալ վտանգավոր լինել:

Այն գիտակցում է, որ իր բովանդակությունը համընկնում է այլ նմանատիպ ֆիշինգ էլփոստի հետ:

Եթե նամակը համապատասխանում է վերը նշված չափանիշներից շատերին, ապա խորհուրդ է տրվում զեկուցել այն reportphishing@apwg.org կամ phishing-report@us-cert.gov հասցեով, որպեսզի այն արգելափակվի:

Եթե դուք օգտագործում եք Gmail-ը, ապա ֆիշինգի համար էլփոստը հաղորդելու տարբերակ կա:

Թեև ֆիշինգային հարձակումները ուղղված են պատահական օգտատերերին, նրանք հաճախ թիրախավորում են ընկերության աշխատակիցներին:

Սակայն հարձակվողները միշտ չէ, որ փնտրում են ընկերության փողերը, այլ նրա տվյալները:

Բիզնեսի առումով տվյալները շատ ավելի արժեքավոր են, քան փողը, և դա կարող է լրջորեն ազդել ընկերության վրա:

Հարձակվողները կարող են օգտագործել արտահոսած տվյալները հանրության վրա ազդելու համար՝ ազդելով սպառողների վստահության վրա և արատավորելով ընկերության անվանումը:

Բայց դա միակ հետևանքը չէ, որ կարող է առաջանալ դրանից:

Այլ հետևանքները ներառում են բացասական ազդեցություն ներդրողների վստահության վրա, խաթարում են բիզնեսը և դրդում կարգավորող տուգանքներ՝ համաձայն Տվյալների պաշտպանության ընդհանուր կանոնակարգի (GDPR):

Հաջող ֆիշինգ հարձակումները նվազեցնելու համար խորհուրդ է տրվում վերապատրաստել ձեր աշխատակիցներին այս խնդրի հետ առնչվելու համար:

Աշխատակիցներին ուսուցանելու եղանակներն են՝ նրանց ցույց տալ ֆիշինգ նամակների օրինակներ և դրանք հայտնաբերելու եղանակներ:

Աշխատակիցներին ֆիշինգը ցույց տալու մեկ այլ լավ միջոց է սիմուլյացիան:

Ֆիշինգի սիմուլյացիաները հիմնականում կեղծ հարձակումներ են, որոնք նախատեսված են աշխատակիցներին օգնելու անձամբ ճանաչել ֆիշինգը՝ առանց որևէ բացասական հետևանքների:

Այժմ մենք կկիսվենք այն քայլերով, որոնք դուք պետք է ձեռնարկեք հաջող ֆիշինգ արշավ իրականացնելու համար:

Ֆիշինգը շարունակում է մնալ անվտանգության գլխավոր սպառնալիքը՝ համաձայն WIPRO-ի կիբերանվտանգության վիճակի 2020 թվականի զեկույցի:

Տվյալներ հավաքելու և աշխատակիցներին կրթելու լավագույն միջոցներից մեկը ներքին ֆիշինգի արշավն է:

Դա կարող է բավական հեշտ լինել ֆիշինգային էլ.փոստ ստեղծելը ֆիշինգային հարթակով, բայց դրա մեջ շատ ավելին կա, քան ուղարկելը:

Մենք կքննարկենք, թե ինչպես վարվել ֆիշինգի թեստերի հետ ներքին հաղորդակցության հետ:

Այնուհետև մենք կանցնենք, թե ինչպես եք վերլուծում և օգտագործում ձեր հավաքած տվյալները:

Ֆիշինգի արշավը մարդկանց պատժելու համար չէ, եթե նրանք ընկնեն խաբեության մեջ: Ֆիշինգի սիմուլյացիան աշխատակիցներին սովորեցնելն է, թե ինչպես արձագանքել ֆիշինգ նամակներին: Դուք ցանկանում եք համոզվել, որ դուք թափանցիկ եք ձեր ընկերությունում ֆիշինգի ուսուցում իրականացնելու հարցում: Առաջնահերթություն տվեք ընկերության ղեկավարներին տեղեկացնել ձեր ֆիշինգ արշավի մասին և նկարագրել արշավի նպատակները:

Այն բանից հետո, երբ ուղարկեք ձեր առաջին ելակետային ֆիշինգի էլփոստի թեստը, դուք կարող եք ամբողջ ընկերության հայտարարություն անել բոլոր աշխատակիցներին:

Ներքին հաղորդակցության կարևոր ասպեկտը հաղորդագրությունը հետևողական պահելն է: Եթե դուք անում եք ձեր սեփական ֆիշինգի թեստերը, ապա լավ գաղափար է ձեր ուսումնական նյութի համար պատրաստված ապրանքանիշ ստեղծել:

Ձեր ծրագրի համար անուն գտնելը կօգնի աշխատակիցներին ճանաչել ձեր կրթական բովանդակությունը իրենց մուտքի արկղում:

Եթե դուք օգտագործում եք կառավարվող ֆիշինգի փորձարկման ծառայություն, ապա նրանք, ամենայն հավանականությամբ, դա ծածկված կլինեն: Կրթական բովանդակությունը պետք է արտադրվի ժամանակից շուտ, որպեսզի կարողանաք անմիջապես հետևել ձեր քարոզարշավին:

Տվեք ձեր աշխատակիցներին հրահանգներ և տեղեկատվություն ձեր ներքին ֆիշինգ էլփոստի արձանագրության մասին ձեր բազային փորձարկումից հետո:

Դուք ցանկանում եք ձեր գործընկերներին հնարավորություն տալ ճիշտ արձագանքելու թրեյնինգին:

Ֆիշինգի թեստից օգտվելու համար կարևոր տեղեկություն է տեսնել այն մարդկանց թիվը, ովքեր ճիշտ են նշում և հայտնում էլ.

Ո՞րը պետք է լինի ձեր գլխավոր առաջնահերթությունը ձեր քարոզարշավի համար:

Ներգրավվածություն:

Դուք կարող եք փորձել ձեր արդյունքները հիմնել հաջողությունների և ձախողումների քանակի վրա, բայց այդ թվերը պարտադիր չէ, որ օգնեն ձեզ ձեր նպատակին հասնելու համար:

Եթե դուք գործարկում եք ֆիշինգի թեստի մոդելավորում, և ոչ ոք չի սեղմում հղման վրա, դա նշանակում է, որ ձեր թեստը հաջողվե՞լ է:

Կարճ պատասխանն է «ոչ»:

100% հաջողության մակարդակ ունենալը չի թարգմանվում որպես հաջողություն:

Դա կարող է նշանակել, որ ձեր ֆիշինգի թեստը պարզապես շատ հեշտ էր նկատել:

Մյուս կողմից, եթե ձեր ֆիշինգի թեստով ձախողման ահռելի մակարդակ ստանաք, դա կարող է բոլորովին այլ բան նշանակել:

Դա կարող է նշանակել, որ ձեր աշխատակիցները դեռ չեն կարողանում նկատել ֆիշինգի հարձակումները:

Երբ դուք ստանում եք ձեր քարոզարշավի համար սեղմումների բարձր տոկոսադրույքը, մեծ հավանականություն կա, որ դուք պետք է նվազեցնեք ձեր ֆիշինգ նամակների դժվարությունը:

Ավելի շատ ժամանակ տրամադրեք մարդկանց իրենց ներկայիս մակարդակով մարզելու համար:

Դուք, ի վերջո, ցանկանում եք նվազեցնել ֆիշինգի հղումների սեղմումների տոկոսադրույքը:

Դուք կարող եք մտածել, թե ինչ է լավ կամ վատ սեղմումների տոկոսադրույքը ֆիշինգի սիմուլյացիայի դեպքում:

Ըստ sans.org-ի՝ ձեր Ֆիշինգի առաջին մոդելավորումը կարող է բերել 25-30% սեղմումների միջին մակարդակ.

Դա իսկապես բարձր թիվ է թվում:

Բարեբախտաբար, նրանք հայտնեցին այդ մասին 9-18 ամիս ֆիշինգի ուսուցումից հետո ֆիշինգի թեստի համար սեղմումների տոկոսադրույքը եղել է 5%-ից ցածր:

Այս թվերը կարող են օգնել որպես ֆիշինգի ուսուցման ձեր ցանկալի արդյունքների մոտավոր գնահատական:

Ձեր առաջին ֆիշինգի էլփոստի մոդելավորումը սկսելու համար համոզվեք, որ սպիտակ ցուցակում ներառեք փորձարկման գործիքի IP հասցեն:

Սա ապահովում է, որ աշխատակիցները կստանան էլ.

Երբ ստեղծում եք ձեր առաջին նմանակված ֆիշինգ նամակը, մի դարձրեք այն շատ հեշտ կամ շատ դժվար:

Դուք նույնպես պետք է հիշեք ձեր լսարանին:

Եթե ձեր գործընկերները սոցիալական մեդիայի մեծ օգտատերեր չեն, ապա, հավանաբար, լավ գաղափար չի լինի օգտագործել կեղծ LinkedIn-ի գաղտնաբառի վերակայման ֆիշինգ նամակը: Փորձարկողի էլփոստը պետք է ունենա բավականաչափ լայն բողոքարկում, որպեսզի ձեր ընկերությունում բոլորն ունենան սեղմելու պատճառ:

Լայն գրավչությամբ ֆիշինգի նամակների որոշ օրինակներ կարող են լինել.

Պարզապես հիշեք հոգեբանությունը, թե ինչպես է հաղորդագրությունը ընդունվելու ձեր լսարանի կողմից նախքան ուղարկելը սեղմելը:

Շարունակեք ուղարկել ֆիշինգի ուսուցման նամակներ ձեր աշխատակիցներին: Համոզվեք, որ դուք դանդաղորեն ավելացնում եք դժվարությունը ժամանակի ընթացքում մարդկանց հմտությունների մակարդակը բարձրացնելու համար:

Խորհուրդ է տրվում ամենամսյա էլփոստ ուղարկել: Եթե դուք շատ հաճախ եք «ֆիշում» ձեր կազմակերպությանը, ապա նրանք, ամենայն հավանականությամբ, մի փոքր շատ արագ կհասկանան:

Ձեր աշխատակիցներին բռնելը, մի փոքր անզգույշ լինելը լավագույն միջոցն է ավելի իրատեսական արդյունքներ ստանալու համար:

Եթե ամեն անգամ ուղարկում եք նույն տեսակի «ֆիշինգ» նամակներ, դուք չեք սովորեցնի ձեր աշխատակիցներին, թե ինչպես արձագանքել տարբեր խարդախություններին:

Դուք կարող եք փորձել մի քանի տարբեր անկյուններ, ներառյալ.

Երբ ուղարկում եք նոր արշավներ, միշտ համոզվեք, որ լավ եք կարգավորում հաղորդագրության համապատասխանությունը ձեր լսարանի համար:

Եթե դուք ֆիշինգի նամակ եք ուղարկում, որը կապված չէ հետաքրքրություն ներկայացնող որևէ բանի հետ, հնարավոր է, որ ձեր քարոզարշավից մեծ պատասխան չստանաք:

Ձեր աշխատակիցներին տարբեր արշավներ ուղարկելուց հետո թարմացրեք հին արշավներից մի քանիսը, որոնք առաջին անգամ խաբել են մարդկանց և նոր շրջադարձ կատարեք այդ արշավի վրա:

Դուք կկարողանաք պատմել ձեր վերապատրաստման արդյունավետության մասին, եթե տեսնեք, որ մարդիկ կամ սովորում են և կատարելագործվում:

Այնտեղից դուք կկարողանաք պարզել, թե արդյոք նրանց ավելի շատ կրթություն է պետք, թե ինչպես հայտնաբերել ֆիշինգի որոշակի տեսակի էլ.

Գոյություն ունեն 3 գործոն, որոնք որոշում են, թե արդյոք դուք պատրաստվում եք ստեղծել ձեր սեփական ֆիշինգի ուսուցման ծրագիր, թե՞ ծրագրին արտասահմանում:

Եթե դուք անվտանգության ինժեներ եք կամ ունեք ձեր ընկերությունում, կարող եք հեշտությամբ ստեղծել ֆիշինգ սերվեր՝ օգտագործելով նախապես գոյություն ունեցող ֆիշինգային հարթակ՝ ձեր արշավները ստեղծելու համար:

Եթե դուք չունեք անվտանգության ինժեներներ, ձեր սեփական ֆիշինգ ծրագրի ստեղծումը կարող է բացառվել:

Դուք կարող եք ունենալ անվտանգության ինժեներ ձեր կազմակերպությունում, բայց նրանք չեն կարող փորձառու լինել սոցիալական ճարտարագիտության կամ ֆիշինգի թեստերի հետ:

Եթե դուք ունեք փորձառու մարդ, ապա նա բավականաչափ հուսալի կլինի, որպեսզի ստեղծի իր սեփական ֆիշինգ ծրագիրը:

Այս մեկն իսկապես մեծ գործոն է փոքր և միջին ընկերությունների համար:

Եթե ձեր թիմը փոքր է, հնարավոր է, որ հարմար չլինի այլ առաջադրանք ավելացնել ձեր անվտանգության թիմին:

Շատ ավելի հարմար է, որ մեկ այլ փորձառու թիմ կատարի աշխատանքը ձեզ փոխարեն:

Դուք անցել եք այս ամբողջ ուղեցույցը՝ պարզելու, թե ինչպես կարող եք վերապատրաստել ձեր աշխատակիցներին, և դուք պատրաստ եք սկսել պաշտպանել ձեր կազմակերպությունը ֆիշինգի ուսուցման միջոցով:

Հիմա ինչ?

Եթե դուք անվտանգության ինժեներ եք և ցանկանում եք սկսել ձեր առաջին ֆիշինգ արշավները հիմա, գնացեք այստեղ՝ ավելին իմանալու ֆիշինգի մոդելավորման գործիքի մասին, որը կարող եք օգտագործել այսօր սկսելու համար:

Կամ…

Եթե դուք հետաքրքրված եք իմանալ կառավարվող ծառայությունների մասին՝ ձեզ համար ֆիշինգ արշավներ իրականացնելու համար, իմացեք ավելին հենց այստեղ այն մասին, թե ինչպես կարող եք սկսել ֆիշինգի ուսուցման անվճար փորձարկումը:

Օգտագործեք ստուգաթերթը՝ անսովոր նամակները հայտնաբերելու համար, և եթե դրանք ֆիշինգ են, ապա զեկուցեք դրանց մասին:

Թեև կան ֆիշինգի զտիչներ, որոնք կարող են պաշտպանել ձեզ, դա 100% չէ:

Ֆիշինգի նամակները մշտապես զարգանում են և երբեք նույնը չեն:

Դեպի պաշտպանել ձեր ընկերությունը ֆիշինգային հարձակումներից, որոնց կարող եք մասնակցել ֆիշինգի սիմուլյացիաներ նվազեցնել ֆիշինգի հաջող հարձակումների հնարավորությունները:

Հուսով ենք, որ դուք բավականաչափ սովորեցիք այս ուղեցույցից՝ պարզելու համար, թե ինչ պետք է անեք հետո՝ ձեր բիզնեսի վրա ֆիշինգի հարձակման ձեր հնարավորությունները նվազեցնելու համար:

Խնդրում ենք թողնել մեկնաբանություն, եթե մեզ հետ կապված հարցեր ունեք, կամ եթե ցանկանում եք կիսվել ձեր գիտելիքներով կամ փորձով ֆիշինգ արշավների հետ կապված:

Չմոռանաք կիսվել այս ուղեցույցով և տարածել լուրը:

Hailbytes

9511 Queens Guard Ct.

Laurel, MD 20723

Հեռախոս: (732) 771-9995

փոստ՝ info@hailbytes.com