Spear Phishing Սահմանում | Ի՞նչ է Spear Phishing-ը:

Բառը

Ինչպե՞ս է Spear Phishing-ը տարբերվում ֆիշինգից:

Ինչպե՞ս է աշխատում Spear Phishing հարձակումը:

Բոլորը պետք է հետևեն նիզակային ֆիշինգի հարձակումներին: Մարդկանց որոշ կատեգորիաներ ավելի հավանական է ենթարկվել հարձակման քան մյուսները: Մարդիկ, ովքեր ունեն բարձր մակարդակի աշխատանք այնպիսի ոլորտներում, ինչպիսիք են առողջապահությունը, ֆինանսները, կրթությունը կամ կառավարությունը, ավելի մեծ ռիսկ ունեն.. Այս ոլորտներից որևէ մեկի վրա հաջող ֆիշինգի հարձակումը կարող է հանգեցնել.

- Տվյալների խախտում

- Խոշոր փրկագին վճարումներ

- Ազգային անվտանգության սպառնալիքներ

- Հեղինակության կորուստ

- Իրավական հետևանքներ

Դուք չեք կարող խուսափել ֆիշինգային նամակներ ստանալուց: Նույնիսկ եթե դուք օգտագործում եք էլփոստի զտիչ, որոշ նիզակային հարձակումներ տեղի կունենան:

Դա լուծելու լավագույն միջոցը աշխատակիցներին սովորեցնելն է, թե ինչպես հայտնաբերել կեղծ նամակները:

Ինչպե՞ս կարող եք կանխել Spear Phishing հարձակումները:

- Խուսափեք սոցիալական ցանցերում ձեր մասին չափազանց շատ տեղեկատվություն տեղադրելուց: Սա կիբերհանցագործի առաջին կանգառներից մեկն է, որը ձկնորսություն է անում ձեր մասին տեղեկություններ ստանալու համար:

- Համոզվեք, որ ձեր օգտագործած հոսթինգ ծառայությունն ունի էլփոստի անվտանգություն և հակասպամի պաշտպանություն: Սա ծառայում է որպես կիբերհանցագործի դեմ պաշտպանության առաջին գիծ:

- Մի սեղմեք հղումների կամ ֆայլերի կցորդների վրա, քանի դեռ չեք վստահել էլփոստի աղբյուրին:

- Զգուշացեք չպահանջված էլ. նամակներից կամ հրատապ հարցումներով էլ. Փորձեք ստուգել նման խնդրանքը կապի այլ միջոցի միջոցով։ Տվեք կասկածյալ անձին հեռախոսազանգ, հաղորդագրություն կամ խոսեք դեմ առ դեմ:

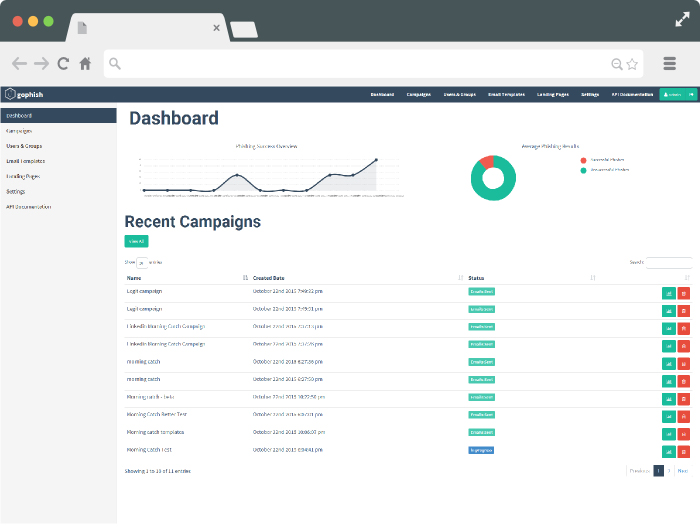

Spear-phishing սիմուլյացիան հիանալի գործիք է աշխատակիցներին արագացնելու համար կիբերհանցագործների նիզակի ֆիշինգի մարտավարությունը: Այն ինտերակտիվ վարժությունների շարք է, որը նախատեսված է իր օգտատերերին սովորեցնելու, թե ինչպես բացահայտել նիզակային ֆիշինգ նամակները՝ խուսափելու կամ զեկուցելու համար: Աշխատակիցները, ովքեր ենթարկվում են նիզակային ֆիշինգի սիմուլյացիաներին, շատ ավելի մեծ հնարավորություններ ունեն նկատելու նիզակի ֆիշինգի հարձակումը և համապատասխան արձագանքելու:

Ինչպե՞ս է աշխատում նիզակի ֆիշինգի մոդելավորումը:

- Տեղեկացրեք աշխատակիցներին, որ նրանք կստանան «կեղծ» ֆիշինգ նամակ:

- Ուղարկեք նրանց հոդված, որը նկարագրում է, թե ինչպես կարելի է նախօրոք հայտնաբերել ֆիշինգի նամակները, որպեսզի համոզվեք, որ դրանք տեղեկացված են նախքան փորձարկումը:

- Ուղարկեք «կեղծ» ֆիշինգի էլ.

- Չափել վիճակագրությունը, թե քանի աշխատակից է ընկել ֆիշինգի փորձի համար՝ ընդդեմ այն գումարի, որը չի արել կամ ով է հայտնել ֆիշինգի փորձի մասին:

- Շարունակեք մարզվել՝ ուղարկելով խորհուրդներ ֆիշինգի մասին տեղեկացվածության վերաբերյալ և ամիսը մեկ անգամ փորձարկելով ձեր գործընկերներին:

>>>Դուք կարող եք ավելին իմանալ ճիշտ ֆիշինգի սիմուլյատոր գտնելու մասին ԱՅՍՏԵՂ:<<

Ինչու՞ ես կցանկանայի նմանակել ֆիշինգի հարձակումը:

Եթե ձեր կազմակերպությունը ենթարկվի նիզակային հարձակումների, հաջող հարձակումների վիճակագրությունը ձեզ համար սթափեցնող կլինի:

Սփեյրֆիշինգի հարձակման միջին հաջողության մակարդակը ֆիշինգային էլ.

Սա պատասխանատվության այն տեսակն է, որը ձեր ընկերությունը չի ցանկանում:

Երբ ձեր աշխատավայրում տեղեկացված եք ֆիշինգի մասին, դուք ոչ միայն պաշտպանում եք աշխատակիցներին կամ ընկերությանը վարկային քարտի խարդախությունից կամ ինքնության գողությունից:

Ֆիշինգի սիմուլյացիան կարող է օգնել ձեզ կանխել տվյալների խախտումները, որոնք ձեր ընկերությանը միլիոնավոր հայցեր են արժենում և միլիոնավոր հաճախորդների վստահություն:

Եթե ցանկանում եք սկսել GoPhish Phishing Framework-ի անվճար փորձարկումը, որը վավերացված է Hailbytes-ի կողմից, կարող եք կապվել մեզ հետ այստեղ լրացուցիչ տեղեկությունների համար կամ սկսեք ձեր անվճար փորձարկումը AWS-ում այսօր: